Minacce OnLine: Cos'è il SIM Swapping?

In un attacco SIM swapping un hacker può, con diversi metodi, prendere il controllo del numero di telefono della vittima e da qui riuscire ad effettuare alcune operazioni come ad esempio chiedere il reset di password di utenze o ancora ricevere il codice di autenticazione a due fattori di determinati servizi web.

Con i termini di SIM swapping (ma anche SIM port o SIM splitting, a seconda delle sfumature) si intende un attacco che si basa sulla - semplifichiamo - clonazione di una scheda SIM eseguita da un individuo non autorizzato su un altro dispositivo o su un'altra SIM controllata dall'attaccante stesso. Per concretizzare e semplificare il concetto è come se si andasse a compiere un'operazione di number portability eseguita fuori dai canali leciti ed ufficiali. Ora, in generale gli operatori dovrebbero seguire regole e procedure ben precise per verificare la corretta identità di chi stia richiedendo la portabilità di un numero. Ma quando ciò non avviene, o per negligenza, o per particolare abilità dell'attaccante nel mettere mano alle più sofisticate ed efficaci tecniche di ingegneria sociale, le conseguenze possono essere spiacevoli. Quando un attaccante ha la possibilità di prendere il controllo del numero di telefono della vittima, allora riuscirà a controllare anche gli eventuali codici di recupero account inviati tramite SMS quando si usano meccanismi di autenticazione a due fattori: da qui basta riuscire a resettare la password di un singolo account email per entrare nella vita digitale di una persona.

Come spesso accade, per provare a ragionare sul modo in cui si possa adottare un comportamento più consapevole quando si parla della sicurezza della presenza online, è bene considerare un approccio rigoroso, iniziando a stendere, ad esempio, un profilo di rischio che tenga conto degli asset o delle informazioni che vogliamo proteggere e capire quali siano da un lato i loro punti deboli, dall'altro le potenziali minacce ad essi rivolte per eliminare i primi e prevenire le seconde.

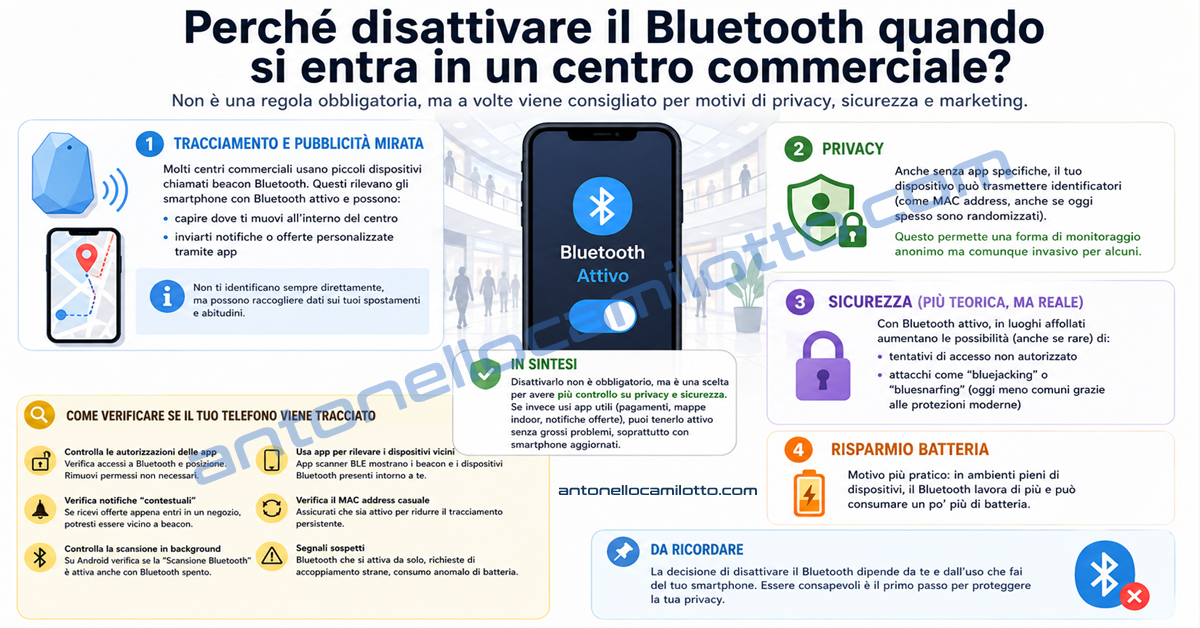

Più in generale può essere una giusta cautela quella di ridurre la propria impronta online, condividendo solamente quelle informazioni essenziali per il funzionamento di servizi a cui siamo iscritti ed evitando di mettere in mostra dati e informazioni non necessari, ma che se venissero opportunamente catalogati e incrociati potrebbero consentire a terzi di sfruttare la nostra identità. Un'altra buona pratica può essere quella di utilizzare un'email da tenere strettamente privata e utilizzare per gli account che riteniamo essere importanti e preziosi. E, come insegnano queste vicende, considerare con attenzione l'impiego dei meccanismi di autenticazione a due fattori: se sono basati su un numero di telefono possono non essere poi così a prova di bomba...e allora meglio, ove possibile, scegliere una soluzione basata su un token hardware, cioè un elemento fisico che deve essere in nostro possesso.

La sicurezza informatica, o più in generale la sicurezza della propria presenza online, è un processo che richiede attenzione e scrupolosità. E, come tutti i processi di questo tipo, mostra il fianco all'innata pigrizia dell'essere umano. Torniamo quindi a condividere un concetto spesso sottolineato, e cioè di quanto proprio l'innata pigrizia dell'essere umano sia la radice da cui spesso parte la scelta di imboccare una strada più semplice ma meno sicura.

© 𝗯𝘆 𝗔𝗻𝘁𝗼𝗻𝗲𝗹𝗹𝗼 𝗖𝗮𝗺𝗶𝗹𝗼𝘁𝘁𝗼

Tutti i diritti riservati | All rights reserved

Informazioni Legali

I testi, le informazioni e gli altri dati pubblicati in questo sito nonché i link ad altri siti presenti sul web hanno esclusivamente scopo informativo e non assumono alcun carattere di ufficialità.

Non si assume alcuna responsabilità per eventuali errori od omissioni di qualsiasi tipo e per qualunque tipo di danno diretto, indiretto o accidentale derivante dalla lettura o dall'impiego delle informazioni pubblicate, o di qualsiasi forma di contenuto presente nel sito o per l'accesso o l'uso del materiale contenuto in altri siti.