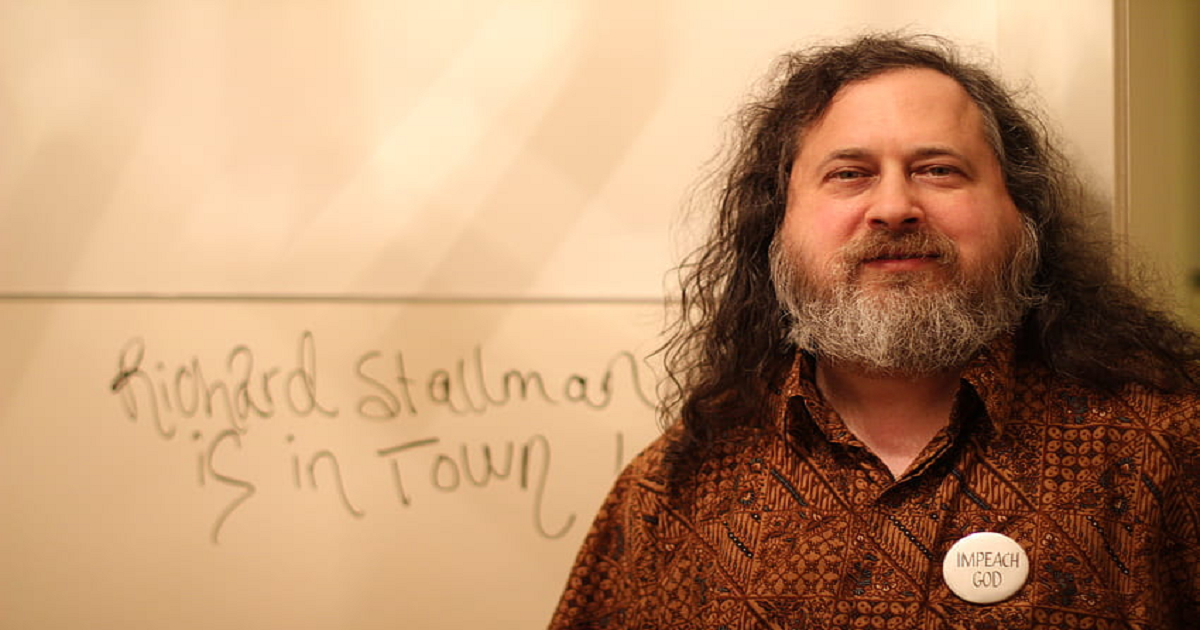

Richard Matthew Stallman: Il visionario del software libero

Richard Matthew Stallman, noto anche come RMS, è una figura di spicco nel mondo dell'informatica e uno dei pionieri del movimento del software libero. Con la sua fervente difesa delle libertà utente e della condivisione del codice sorgente, Stallman ha lasciato un'impronta indelebile nel panorama del software e ha ispirato una generazione di programmatori e attivisti.

In questo articolo, esploreremo la vita, le idee e la sua eredità.

La vita e l'opera di Stallman

Richard Stallman è nato il 16 marzo 1953 a New York. Fin da giovane ha dimostrato un'eccezionale abilità nel campo dell'informatica, sviluppando un profondo interesse per la programmazione. Dopo aver completato gli studi presso l'Università di Harvard, Stallman si è unito al MIT Artificial Intelligence Laboratory, dove ha lavorato e contribuito allo sviluppo di diverse tecnologie innovative.

Tuttavia, è stato il rifiuto di una stampante condivisa che ha segnato l'inizio del percorso di Stallman verso la creazione del software libero. Nel 1983, dopo aver scoperto che la sua libertà di condividere il software era limitata, Stallman ha avviato il progetto GNU (GNU's Not Unix), con l'obiettivo di sviluppare un sistema operativo completamente libero. Questo progetto ha portato alla creazione di una vasta gamma di software libero, tra cui il celebre compilatore GCC e l'editor di testo Emacs.

Le idee di Stallman

La filosofia di Richard Stallman si basa su quattro libertà fondamentali: la libertà di eseguire, studiare, condividere e modificare il software. Secondo Stallman, questi diritti sono essenziali per garantire un'informatica etica e una società libera. Ha sempre sostenuto che i software proprietari e le restrizioni sul loro utilizzo e modifica limitino la libertà dell'utente e favoriscano un modello di controllo centralizzato.

Stallman ha anche promosso l'importanza dell'accesso al codice sorgente dei programmi. Crede che solo attraverso la condivisione aperta del codice sorgente sia possibile garantire la trasparenza e la sicurezza del software. La sua visione si è dimostrata profetica, con il crescente interesse per la sicurezza informatica e la necessità di evitare backdoor e vulnerabilità nascoste.

L'eredità di Stallman

L'influenza di Richard Stallman nel campo del software libero è innegabile. Le sue idee hanno ispirato la nascita del movimento del software libero e la creazione della Free Software Foundation (FSF), un'organizzazione impegnata a promuovere la libertà del software. La licenza GNU General Public License (GPL), sviluppata da Stallman, è diventata uno degli strumenti chiave per garantire la libertà del software.

Stallman ha anche svolto un ruolo importante nella fondazione del progetto GNU/Linux, una collaborazione tra il sistema operativo GNU e il kernel Linux. Questo sistema operativo, spesso chiamato semplicemente "Linux", è diventato uno dei principali esempi di successo del software libero, utilizzato su milioni di dispositivi in tutto il mondo.

Tuttavia, Stallman è stato anche oggetto di controversie. Alcuni hanno criticato il suo stile di comunicazione diretto e talvolta polarizzante, mentre altri hanno contestato alcune delle sue posizioni riguardo a questioni come il copyright. Nel 2019, Stallman si è dimesso da tutti i suoi ruoli di leadership nel movimento del software libero a causa di dichiarazioni considerate offensive da molti membri della comunità.

Nonostante le controversie, l'eredità di Richard Stallman come visionario del software libero rimane indiscutibile. Il suo impegno per la libertà del software e per una società informatica più etica ha aperto la strada a nuovi modelli di condivisione e collaborazione. Stallman ha dimostrato che il software può essere un bene comune, accessibile a tutti e che rispetta le libertà degli individui. La sua influenza e le sue idee continueranno a ispirare e plasmare il futuro dell'informatica per molti anni a venire.

© 𝗯𝘆 𝗔𝗻𝘁𝗼𝗻𝗲𝗹𝗹𝗼 𝗖𝗮𝗺𝗶𝗹𝗼𝘁𝘁𝗼

Tutti i diritti riservati | All rights reserved

Informazioni Legali

I testi, le informazioni e gli altri dati pubblicati in questo sito nonché i link ad altri siti presenti sul web hanno esclusivamente scopo informativo e non assumono alcun carattere di ufficialità.

Non si assume alcuna responsabilità per eventuali errori od omissioni di qualsiasi tipo e per qualunque tipo di danno diretto, indiretto o accidentale derivante dalla lettura o dall'impiego delle informazioni pubblicate, o di qualsiasi forma di contenuto presente nel sito o per l'accesso o l'uso del materiale contenuto in altri siti.